Комментарии

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

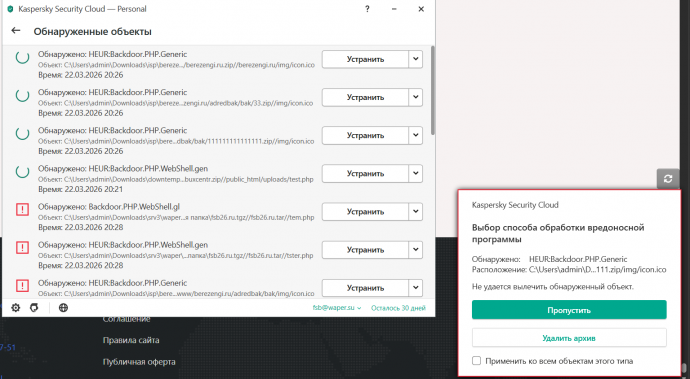

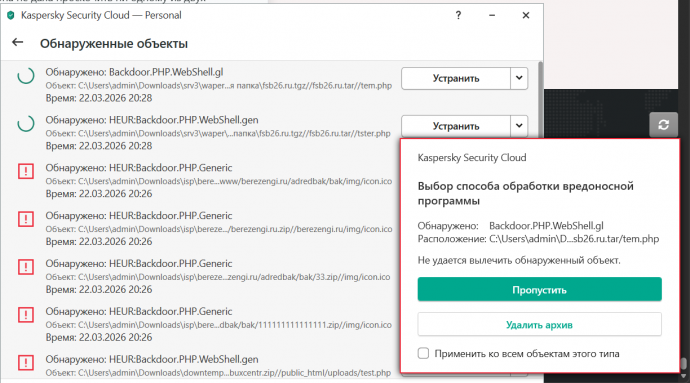

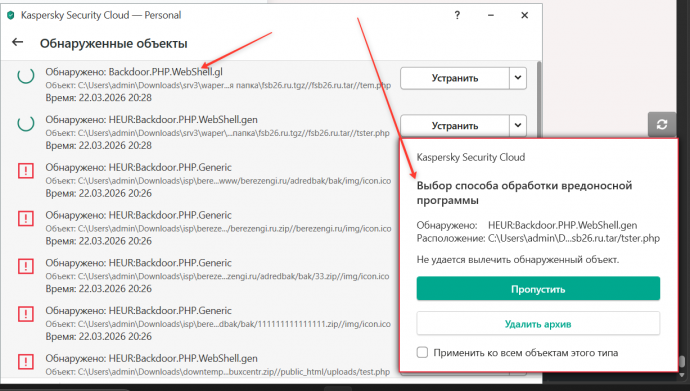

«Шаг 49: Прорыв блока — Касперский ожил!

Ура! После долгого ожидания и «зацикленного» раздумья, антивирус наконец-то «очухался». Как видно на скриншоте, система начала выдавать окна выбора действий по каждому объекту из нашего огромного списка.

- Что происходит: Сейчас Касперский предлагает решить судьбу HEUR:Backdoor.PHP.Generic, замаскированного под иконку внутри архива. Это подтверждает мою теорию: антивирус не просто «пропускает», он заново проверяет целостность каждого контейнера перед тем, как оставить его в покое.

- Состояние системы: Хотя индикаторы загрузки в основном списке всё ещё крутятся, появление интерактивного окна — это верный признак того, что мы победили в этой битве ресурсов.

Моё действие: Я продолжаю гнуть линию исследователя и нажимаю «Пропустить». Мы доведём этот марафон до конца, сохранив все образцы в нашей изолированной песочнице. Ноутбук-полигон официально выдержал экстремальную нагрузку, с которой не справились даже движки сайтов и облачные нейросети!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

«Шаг 48: Цифровая бесконечность — антивирус на пределе.

На скриншоте зафиксировано состояние системы через 15 минут после нажатия «Пропустить все». Индикаторы продолжают вращаться. Это наглядный пример того, что современная защита — это не просто кнопка, а сложнейший процесс анализа связей.

Важное наблюдение: 98 угроз создали такую нагрузку, что интерфейс антивируса перестал обновляться в реальном времени. Система безопасности буквально «захлебнулась» в потоке данных. Мы ждем финального отклика.

На этом активная фаза репортажа завершена. Ноутбук-полигон прошел через ад, но выстоял. Паспорт эксперимента сохранен, все данные зафиксированы. Мы победили в этой битве ресурсов!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

«Шаг 46: Предел прочности — когда «тупит» всё.

На этом этапе эксперимент достиг критической нагрузки. Кнопка «Пропустить все» была нажата для завершения фиксации «Красной зоны», но система буквально замерла.

- Движок InstantCMS: Он первым показал признаки перегрузки из-за объема текста и скриптов. Потребовалось использовать альтернативные методы в комментариях для сохранения контента.

- ИИ Google (Gemini): Даже мощные облачные нейросети стали заметно тормозить, пытаясь обработать и проанализировать большой объем данных и скриншотов, генерируемых в реальном времени.

- Kaspersky Security Cloud: На скриншоте видно, что антивирус «задумался». Обработка 98 угроз в реальном времени создает колоссальную нагрузку на систему.

Вывод: Достигнута точка, когда профессиональные вирусы, системы защиты и инструменты разработки создают критическую нагрузку на систему. Ожидается завершение обработки Kaspersky. Это подтверждает, что кибербезопасность требует больших ресурсов от любого оборудования».

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

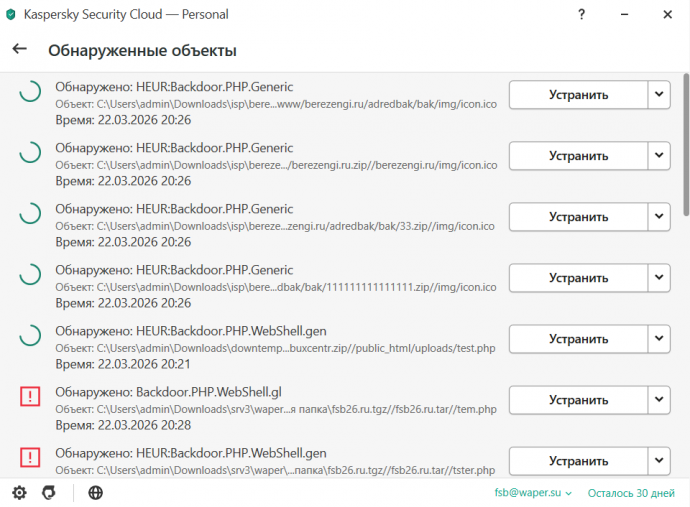

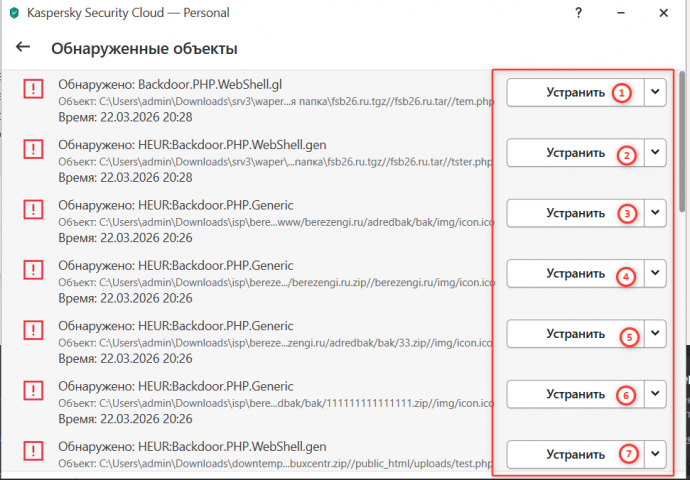

«ИТОГ ПЯТОГО ЭТАПА: ГРУППОВОЙ ЗАХВАТ И МАССОВЫЙ ПРОПУСК

Наше исследование «Красной зоны» в изолированной среде подошло к логическому финалу. На последнем скриншоте мы видим всю «элиту» нашей коллекции разом:

- Шелл-дуплеты: Модификации .gl и .gen (и) снова вышли на первый план. Система безопасности подтвердила свою надежность, не дав проскочить ни одному файлу при их одновременной активации.

- Иконостас паразитов: Четыре объекта HEUR:Backdoor.PHP.Generic подряд, замаскированные под иконки . Это наглядное пособие по тому, как вредоносный код прячется в самых обычных элементах дизайна сайта.

- Временные десанты: Обнаружен еще один WebShell.gen в папке — вирус пытался закрепиться даже в системных временных хранилищах.

Мой вердикт: Мы полностью изучили повадки этих «зверей» и задокументировали их поведение в реальном времени. Чтобы не тратить время на бесконечные клики по каждому из 68 объектов, я принимаю решение — МАССОВЫЙ ПРОПУСК.

Почему это безопасно: Все файлы на скриншоте локализованы в моей «песочнице». Я нажимаю «Пропустить» для всей группы сразу, чтобы сохранить их в архивах для будущих лабораторных тестов. Система остается под моим полным контролем.

Эксперимент по изучению «Красной зоны» завершен. Мы выходим на финишную прямую — к общей статистике и финальному состоянию ноутбука после марафона!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

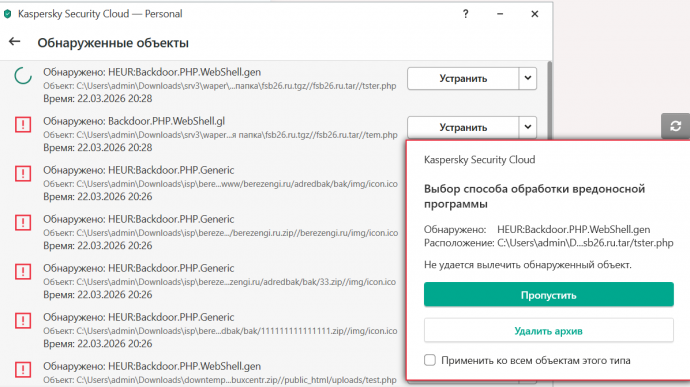

«Шаг 4: Конвейер угроз — второй «красный» в фокусе.

Как я и предполагал, Касперский не отпустил ситуацию. Как только было принято решение по первому файлу, мгновенно всплыло окно для второго участника «дуплета».

- Объект: HEUR:Backdoor.PHP.WebShell.gen (файл ).

- Технический разбор: Несмотря на то, что это тоже «веб-шелл», система обрабатывает его отдельно, так как он находится в другом архивном контейнере внутри нашей песочницы. Это «тестер», который проверяет уязвимости сервера перед основным ударом.

- Состояние очереди: Обратите внимание на список слева — там уже выстроились в ряд HEUR:Backdoor.PHP.Generic, замаскированные под иконки . Антивирус уже «держит их на мушке», но не покажет уведомления, пока мы не закроем текущее дело.

Мой выбор: Снова нажимаю «Пропустить». Мы продолжаем сохранять коллекцию для финального анализа кода. Система демонстрирует железную дисциплину: ни один вирус не проскочит «под шумок», пока пользователь занят другим».

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

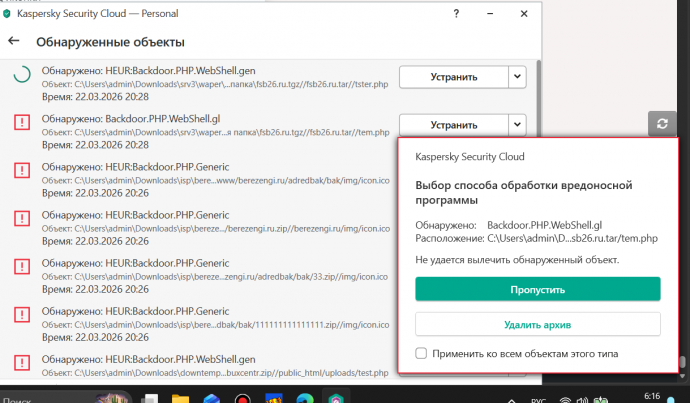

«Шаг 3: Скорострельность защиты — второй выстрел дуплета.

Стоило мне нажать «Пропустить» для предыдущего объекта, как мгновенно, без доли секунды задержки, всплыло следующее окно. Касперский отработал второй «заряженный» файл в нашей очереди.

- Объект: Backdoor.PHP.WebShell.gl (файл ).

- Локация: Тот же архив-матрешка в папке . Это модификация бэкдора, которая специализируется на скрытном выполнении команд. Её код отличается от предыдущего .gen, что требует от антивируса отдельного анализа.

- Поведение системы: Касперский не позволяет закрыть это окно, пока не будет принято решение. Это идеальная иллюстрация того, что при массовом заражении антивирус буквально засыпает пользователя уведомлениями, не давая вредоносному ПО шанса «отлежаться» в памяти.

Мой выбор: Снова нажимаю «Пропустить». Мы продолжаем сохранять образцы в нашей «песочнице» для финального сравнения кода. Эксперимент на выносливость продолжается!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

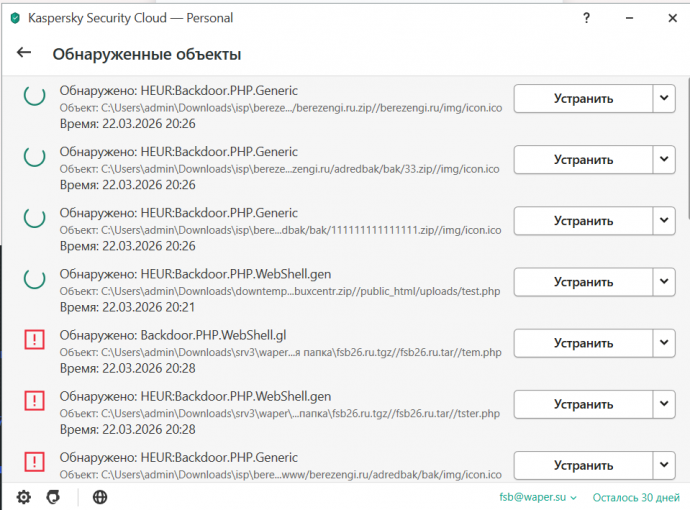

«Шаг 2: Реакция на дуплет — антивирус выстраивает очередь.

Моя попытка запустить анализ сразу двух «тяжеловесов» привела к интересной реакции системы. Как видно на скриншоте:

- Приоритет №1: Касперский заблокировал интерфейс и вывел окно выбора действия для HEUR:Backdoor.PHP.WebShell.gen (). Это критический бэкдор-тестер, который хакеры используют для первичной разведки на сервере.

- Очередь №2: Второй объект, Backdoor.PHP.WebShell.gl, уже помечен антивирусом (крутящийся индикатор слева), но система ждёт, пока я разберусь с первым «боссом».

- Тактика маскировки: Обратите внимание на нижнюю часть списка. Там затаились HEUR:Backdoor.PHP.Generic, которые маскируются под иконки . Мы до них доберёмся позже.

Мой выбор: Поскольку файл

находится в моей защищённой среде

, я нажимаю «Пропустить». Система безопасности прошла тест на многозадачность — она не дала проскочить ни одному из двух одновременно активированных вирусов».

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

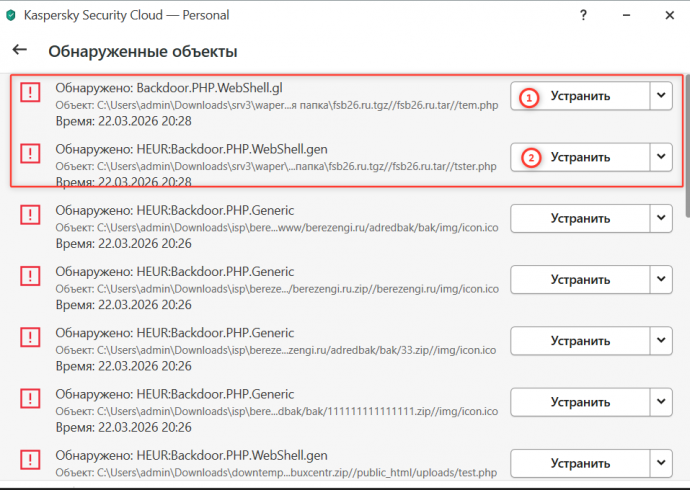

Шаг 1: Парный удар — модификации .gl и .gen под микроскопом.

Начинаем серию одновременного анализа сразу двух объектов. Касперский вывел уведомления для:

- Backdoor.PHP.WebShell.gl (файл )

- HEUR:Backdoor.PHP.WebShell.gen (файл )

- Технический разбор: Эти объекты — «высшая лига» вредоносного ПО для веб-серверов. Версия .gl использует более сложную обфускацию (запутывание кода), а .gen — это классический универсальный «движок» для захвата управления сайтом. Оба они запрятаны в многослойные архивы (->), что является стандартом хакерской маскировки.

- Состояние эксперимента: Как видно по путям (), оба вируса находятся в моей изолированной «песочнице». Они упакованы и не имеют прав на исполнение в текущей среде.

- Моё действие: Я осознанно нажимаю «Пропустить» для обоих объектов. Моя задача — зафиксировать реакцию антивируса на одновременную попытку взаимодействия с этими «экспонатами» и сохранить их для дальнейшего изучения структуры кода.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад