NEON

«Яндекс92» — Сервис Раскрутки Рекламы Ставрополь. Номер 1 в интернете!

0

Репутация

0

Рейтинг

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

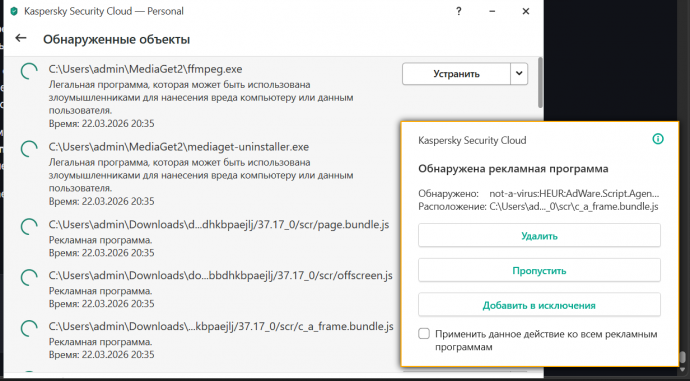

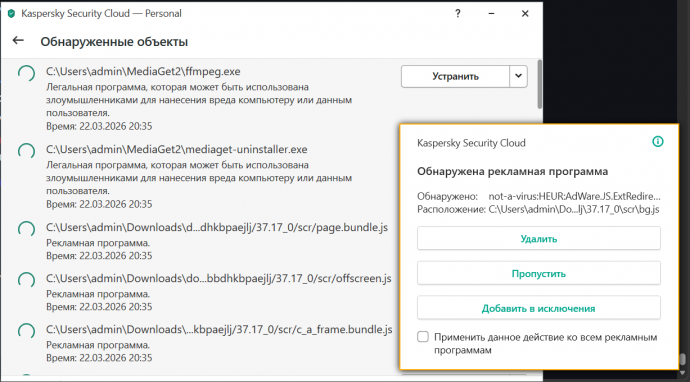

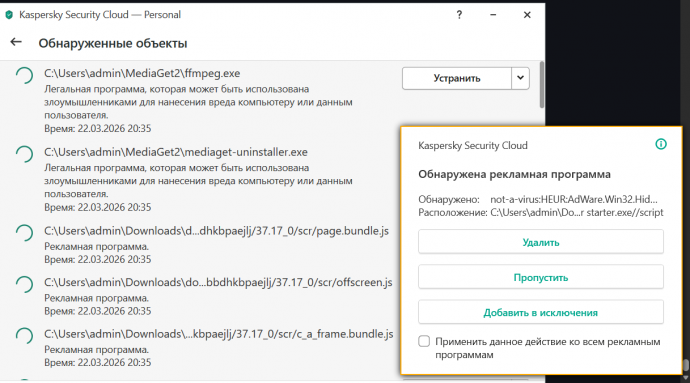

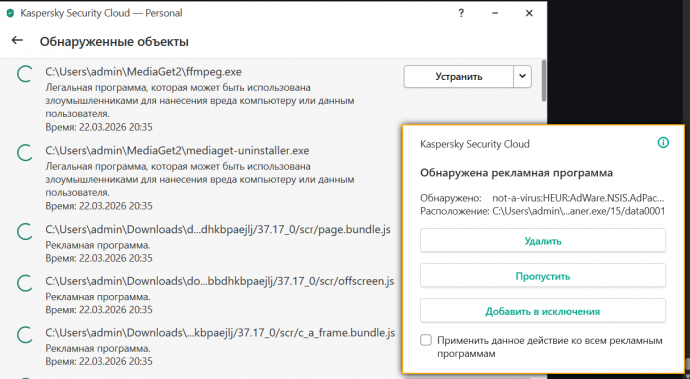

- Пункт 41: Генеральная уборка. Каскад уведомлений Касперского при попытке массового удаления. Использование функции «Применить ко всем», чтобы подавить сопротивление вирусов.

- Пункт 42: Экстремальный тест. Запуск дополнительных 30 подозрительных процессов параллельно с чисткой 68 старых. Итого: 98 угроз против одного антивируса в прямом эфире.

- Пункт 43: Каскадная зачистка в действии. Наблюдение за тем, как антивирус «просеивает» вложенные структуры архивов, вычищая рекламные упаковщики AdPack.

- Пункт 44: Точечные удары по «серым» помощникам. Окончательное удаление и, ставших прикрытием для вредоносных схем.

- Пункт 45: Крах InstantCMS и финальный вердикт. В момент сохранения этой гигантской статьи движок сайта не выдержал объема данных и «съел» половину текста.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

- Пункт 31: Скриптовые диверсанты. Разбор AdWare.Script.Agent.gen в расширениях браузера Edge. Как вредоносный JavaScript ворует куки и подменяет рекламу.

- Пункт 32: Ловушка для контент-мейкеров. Разбор и угрозы Hidmar.gen. Даже инструменты для творчества могут быть отравлены.

- Пункт 33: Лавина дубликатов. Как один рекламный модуль () размножается по всему диску, создавая десятки копий в разных архивах.

- Пункт 34: Слепое пятно антивируса. Ситуация, когда Касперский видит угрозу по поведению (HEUR), но не может дать описание, так как база не успевает за «мутантом».

- Пункт 35: Переход к ликвидации. Момент принятия решения — прекращение теории и запуск процесса «Устранить всё».

- Пункт 36: Взлом взломщика. Мой хакерский опыт в действии: обход блокировки файла (File Locking), чтобы прочитать защищенный код вируса .

- Пункт 37: Вскрытие «мозга» вируса. Обнаружение внутри файла уникального ID и токена сессии — «паспорта» зараженного ПК в хакерском ботнете.

- Пункт 38: Мгновенная реакция. Как Касперский среагировал на вскрытие вируса в реальном времени, заблокировав попытку вредоносной активности.

- Пункт 39: Зачистка архивов. Почему важно не просто лечить, а удалять целиком рекламные контейнеры (AdPack), чтобы не оставить «хвостов» в системе.

- Пункт 40: Агрессивное сопротивление. Попытка рекламных модулей переустановиться во временные папки прямо в процессе их удаления антивирусом.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

- Пункт 21: Охота за деньгами — HEUR:Trojan-PSW.MSIL.Coins.gen. Специализированный стилер, заточенный под воровство паролей от бирж и данных криптокошельков.

- Пункт 22: Платформа MSIL. Почему хакеры пишут вирусы на .NET: это позволяет им маскироваться под обычные системные утилиты Windows.

- Пункт 23: Атака на геймеров. Trojan.Multi.GenBadur.gena, поражающий ярлыки популярных игр (Мир Танков, Minecraft) и даже ChatGPT.

- Пункт 24: Уязвимость гигантов. Разбор того, как даже компоненты Яндекса могут попадать под подозрение из-за агрессивных рекламных модулей или взлома сетей.

- Пункт 25: Переход в «Жёлтую зону» (not-a-virus). Начало борьбы с AdWare.Win32.Hiru.f, который часто прилетает в комплекте с «левым» софтом.

- Пункт 26: Ловушка в папке «Загрузки». Обнаружение фейковых инсталляторов CCleaner внутри папок с видео — классический метод заражения через торренты.

- Пункт 27: Эффект «матрёшки». Один рекламный модуль может иметь десятки копий по всей системе, и удаление одной не решит проблему.

- Пункт 28: Разбор AdWare.NSIS.AdPack.gen. Это «упаковщик» мусора: один запуск такого файла — и в системе прописывается гора ненужного софта.

- Пункт 29: Категория Riskware. Программа MediaGet: почему она помечена как риск и как через неё в систему залетают «собратья» по рекламному бизнесу.

- Пункт 30: Опасное прощание. Разбор : когда деинсталлятор программы сам является загрузчиком для вирусов.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

- Пункт 11: Хитрая маскировка. Вирус под видом обычной иконки сайта в папке. Разбор HEUR:Backdoor.PHP.Generic.

- Пункт 12: Ноутбук как полигон. Мой личный манифест: годы осознанного риска ради создания базы знаний на y92.ru.

- Пункт 13: Иерархия угроз. Разница между активным вирусом и «спящим» в архиве. Почему важно проверять даже упакованные файлы.

- Пункт 14: Массовая атака «пустышек». Фиксация серии бэкдоров без описания в базе. Признак динамически меняющегося кода.

- Пункт 15: Движок WebShell.gen под микроскопом. Универсальный интерфейс хакера для управления вашим сервером. Ссылка на базу.

- Пункт 16: Тяжелая артиллерия — Trojan.Win64.Agent.smevay. Как шпион пролез в системную библиотеку торрент-клиента uTorrent. Разбор Agent.Win64.

- Пункт 17: Момент истины. Решение лечить системные файлы вместо удаления, чтобы не «сломать» Windows.

- Пункт 18: Еще одна модификация WebShell.gl. Хакеры постоянно «обфусцируют» (запутывают) код, чтобы обходить автоматическую защиту.

- Пункт 19: Лабораторная работа. Как правильно изолировать опасные объекты в защищенный архив для тестов, не заражая основную систему.

- Пункт 20: Столкновение с «призраком». Trojan.Win32.Agent.gen, маскирующийся под легальную службу мониторинга Windows — .

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

- Пункт 1: Запуск «Полной проверки» Kaspersky. Шок от цифры в 68 необработанных объектов на 2 миллиона файлов.

- Пункт 2: Вход в Центр уведомлений. Момент выбора: лечить всё сразу или изучать «врага» в лицо.

- Пункт 3: Обнаружение Backdoor.PHP.WebShell и Trojan.Win32.Hosts2.gen. Вирусы, которые крадут контроль над сайтами и подменяют адреса.

- Пункт 4: Использование официальной базы Касперского. Ссылка на разбор Hosts2.gen. Прямая угроза фишинга.

- Пункт 5: Процесс лечения системных файлов. Выбор между «Удалить» и «Лечить» для критических узлов Windows.

- Пункт 6: Разбор WebShell.gen. Пояснение, почему этот «черный ход» смертелен для веб-мастеров. Ссылка на базу.

- Пункт 7: Момент, когда лечение невозможно. Принятие решения о полном удалении вредоносных скриптов.

- Пункт 8: Столкновение с аномалией. Обнаружение вирусов, которых еще нет в публичной базе Касперского (ошибка 404).

- Пункт 9: Еще одна модификация — WebShell.gl. Хакеры постоянно меняют код, чтобы обходить защиту. Ссылка.

- Пункт 10: Хакерский лайфхак. Изоляция подозрительных архивов в защищенную среду для дальнейшего изучения без риска для ОС.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

ФИНАЛЬНЫЙ ВЕРДИКТ ЭКСПЕРИМЕНТА:

«Система очищена от 98 угроз, но в ходе борьбы движок InstantCMS не выдержал нагрузки. Часть статьи была уничтожена при сохранении.

Внимание! Весь уникальный материал, который «съел» движок, я перенес в КОММЕНТАРИИ ПОД СТАТЬЕЙ. Читайте продолжение там — это живой лог моей борьбы с вирусами и кривым кодом сайта.

Урок для всех: Защищайте не только Windows, но и свой контент от слабых движков. InstantCMS для серьезных Википедий — не рекомендую. Ноутбук выжил, антивирус победил, а мы идем дальше!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

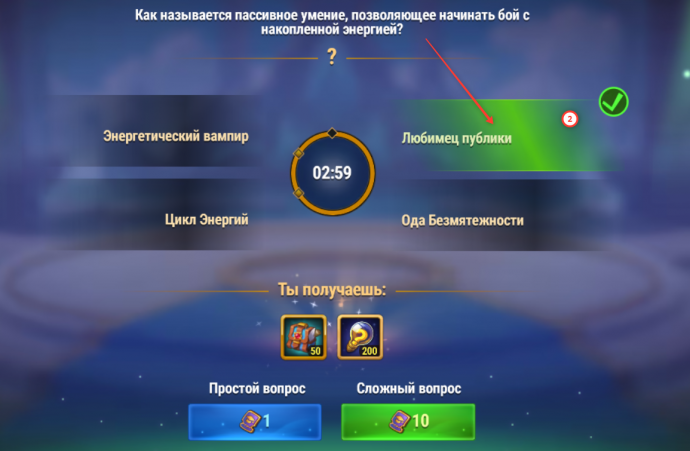

Юбилей доминиона 2026 Год Викторина продолжение 3

1 месяц назад

NEON

→

Юбилей доминиона 2026 Год Викторина продолжение 3

1 месяц назад

NEON

→

Юбилей доминиона 2026 Год Викторина продолжение 3

1 месяц назад

NEON

→

Юбилей доминиона 2026 Год Викторина продолжение 3

1 месяц назад