NEON

«Яндекс92» — Сервис Раскрутки Рекламы Ставрополь. Номер 1 в интернете!

0

Репутация

0

Рейтинг

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

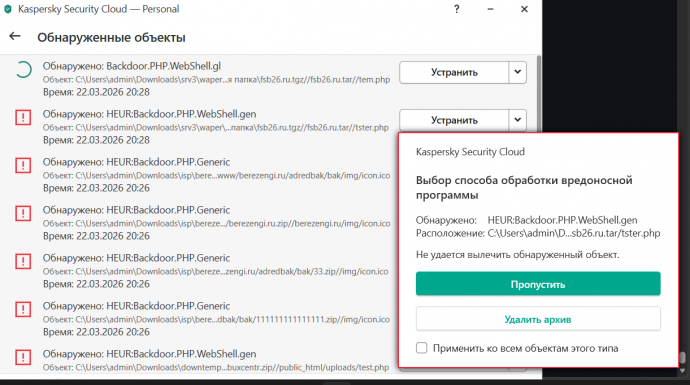

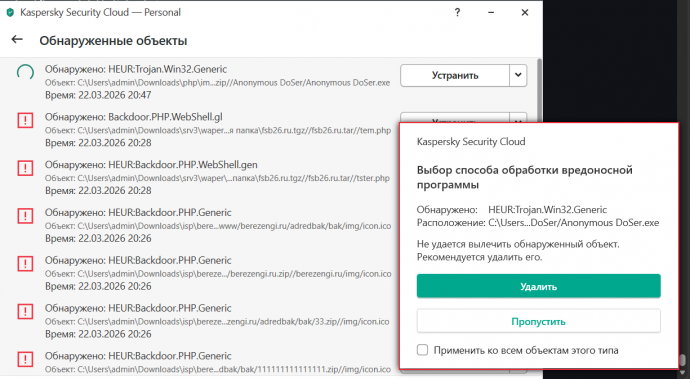

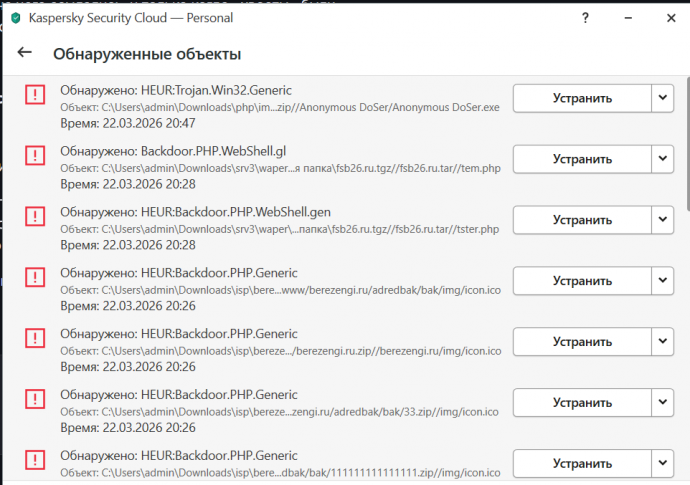

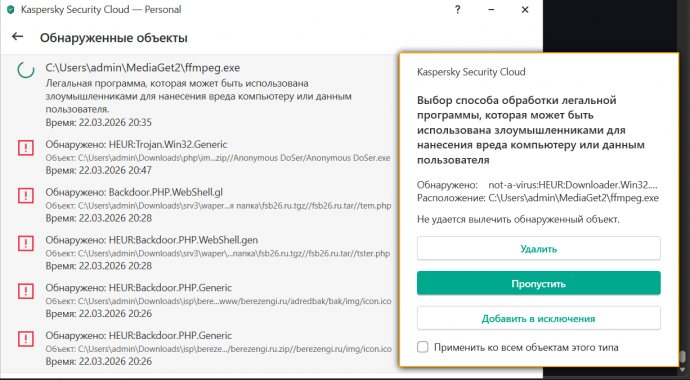

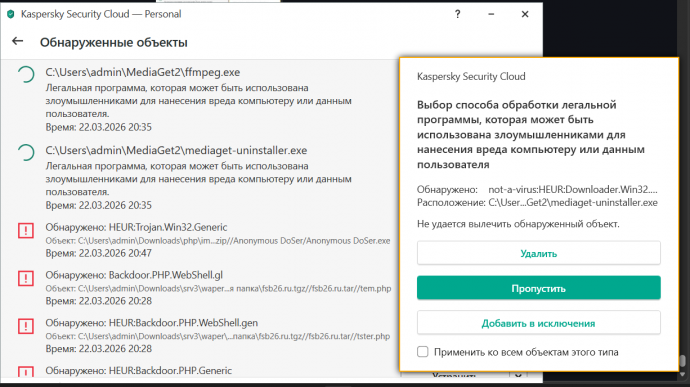

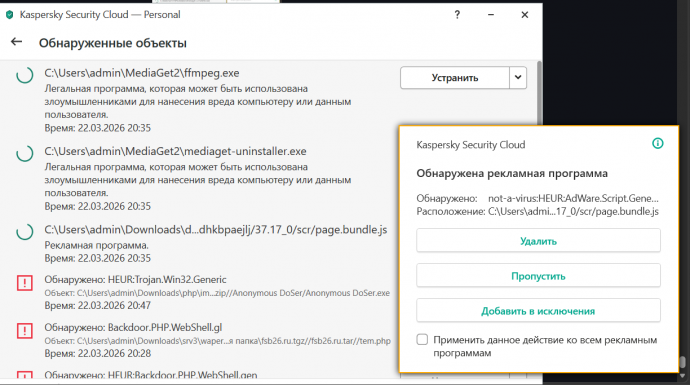

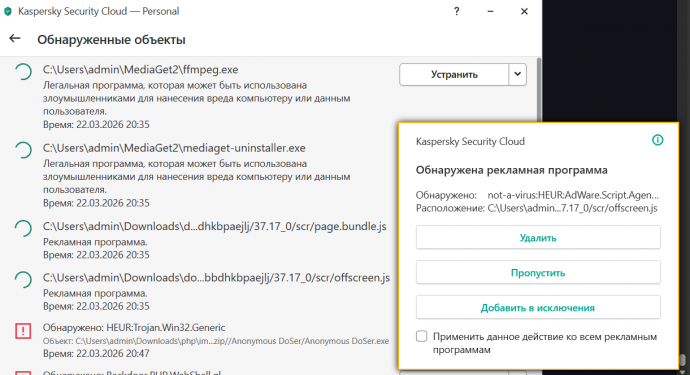

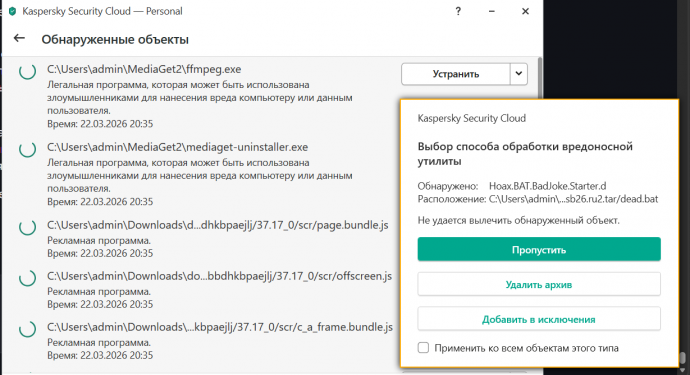

«Шаг 1 в «Красной зоне»: Препарируем Anonymous DoSer (Троян-агрессор)

Нашим первым подопытным в списке критических угроз стал файл

. Касперский классифицировал его как HEUR:Trojan.Win32.Generic.

- Что это за зверь: Само название говорит за себя. Это инструмент для проведения DoS-атак (отказа в обслуживании). Хакеры используют такие программы, чтобы «положить» чужие сайты, заваливая их мусорными запросами.

- В чём двойная опасность: Почему антивирус считает это трояном? В 99% случаев такие «хакерские утилиты», скачанные из сети, содержат внутри скрытый бэкдор. Пока вы думаете, что атакуете кого-то другого, программа на самом деле крадёт ваши данные или превращает ваш ноутбук в часть зомби-сети (ботнета).

- Вердикт Касперского: «Не удается вылечить». Это логично — в этой программе нет полезного кода, который можно было бы восстановить. Она изначально создана как вредоносный инструмент.

Моё действие: Поскольку «лечение» здесь невозможно, выбор один — УДАЛИТЬ. Мы не просто убираем вирус, мы ликвидируем потенциальную точку входа для других хакеров в нашу систему».

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад