NEON

«Яндекс92» — Сервис Раскрутки Рекламы Ставрополь. Номер 1 в интернете!

0

Репутация

0

Рейтинг

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

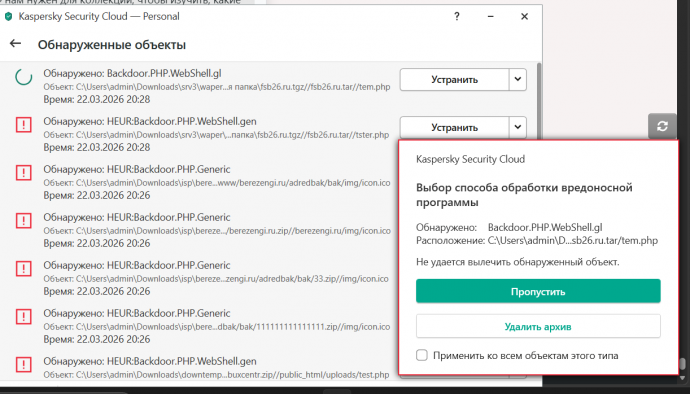

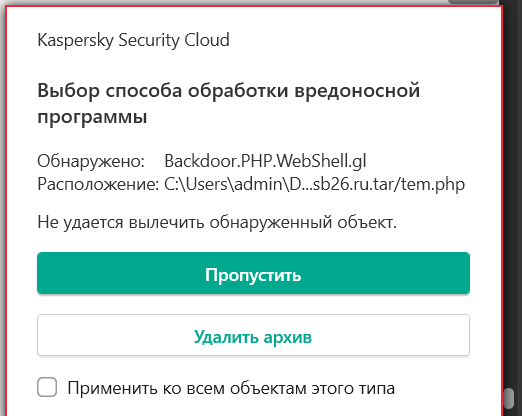

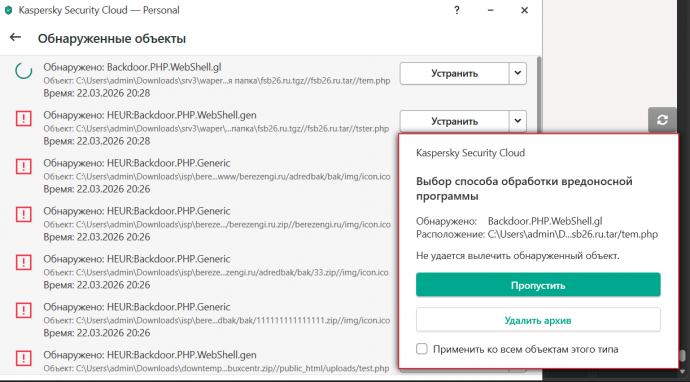

Шаг 3: Маскировка кода — модификация .gl в архиве.

На этом этапе Касперский вывел уведомление о Backdoor.PHP.WebShell.gl. Это еще одна вариация вредоносного скрипта, который хакеры используют для захвата контроля над сервером.

- Технический разбор: Приставка .gl указывает на конкретную версию бэкдора. Хакеры постоянно меняют мелкие детали в коде (обфускация), чтобы файл выглядел для антивируса как «новый». Но, как мы видим, эвристика Касперского успешно распознает семейство угроз даже в сжатом виде.

- Локация: Путь подтверждает, что файл находится в нашей изолированной зоне для исследований. Внутри архива он обезврежен, так как не имеет возможности автоматического запуска.

- Решение исследователя: Снова нажимаю «Пропустить». Моя цель — задокументировать как можно больше уникальных образцов вредоносного ПО, прежде чем очистить систему окончательно.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

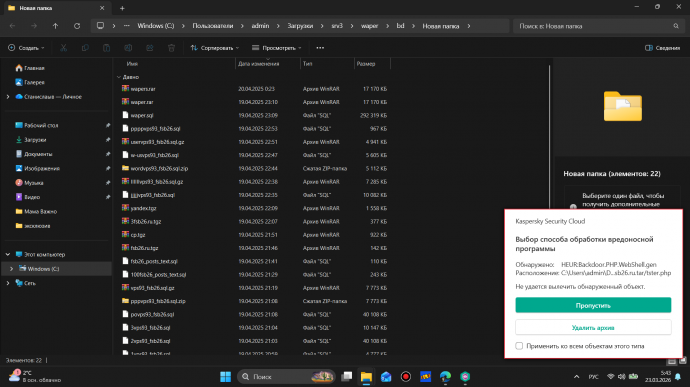

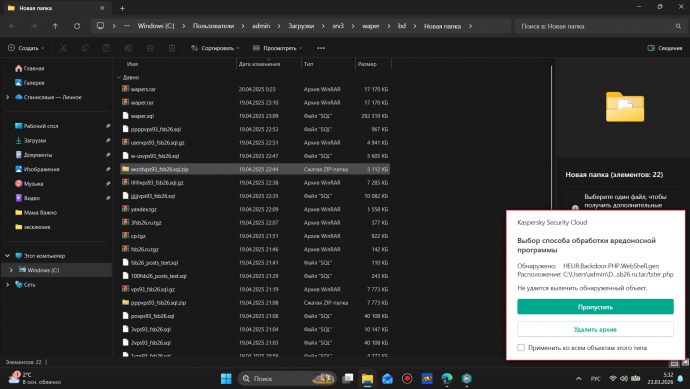

Шаг 1: Препарируем WebShell.gl — Невидимый агент в архиве.

Наш первый «пациент» в финальной ветке — модификация бэкдора с припиской .gl.

- Технический разбор: В отличие от версии .gen, версия .gl — это более специфическая модификация. Хакеры часто меняют мелкие детали в коде (обфускация), чтобы файл выглядел для антивируса как «новый» и неизвестный.

- Локация: Обратите внимание на путь — вирус сидит внутри двойного архива (->). Это классическая «матрешка» для обхода простых серверных сканеров.

- Вердикт исследователя: Поскольку файл находится в папке (моя изолированная песочница), я снова нажимаю «Пропустить». Он безопасен в архиве, но критически важен для изучения методов маскировки кода.

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

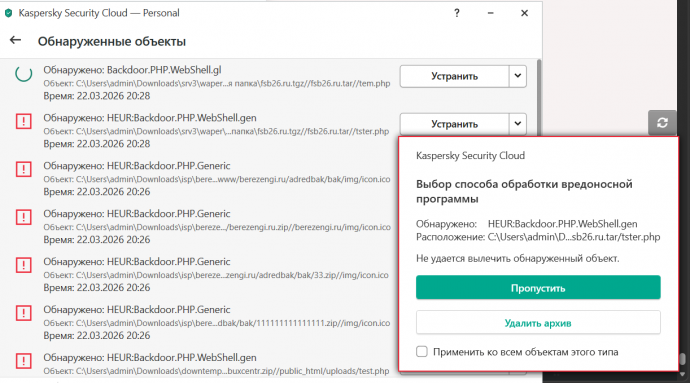

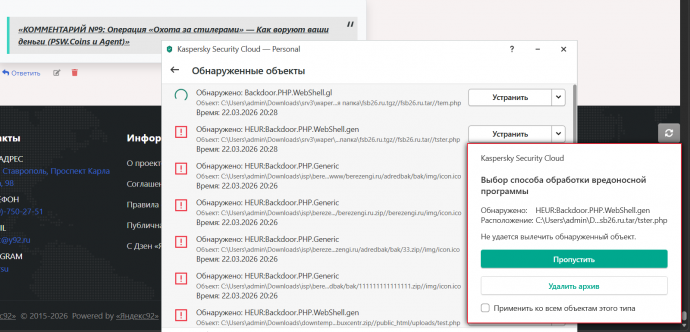

«Шаг 1 в Охоте за стилерами: Вскрываем WebShell.gen — ключ от всех дверей.

Первым в этом блоке под прицел попал HEUR:Backdoor.PHP.WebShell.gen, затаившийся в файле

. Это «элита» вредоносного ПО для серверов.

- Техническая суть: Этот объект — универсальный бэкдор. Он позволяет хакеру удаленно выполнять любые команды на сервере, скачивать ваши базы данных и даже использовать ваш сайт для атак на другие ресурсы.

- Скрытность: Файл упакован в архив , который сам находится внутри архива. Такая «матрешка» создана специально, чтобы обойти стандартные средства защиты хостинга. Касперский видит его насквозь только благодаря эвристическому анализу (HEUR).

- Вердикт: «Не удается вылечить». Это чистый программный яд.

Моё решение: В рамках эксперимента я снова нажимаю «Пропустить». Этот экземпляр слишком ценен для моей коллекции — я хочу детально изучить структуру его кода, чтобы понять, какие именно уязвимости он эксплуатирует.

Внимание: Мы вплотную подошли к Trojan-PSW.MSIL.Coins.gen. Это наш главный «босс» — вор паролей и крипты. Готовьтесь, развязка близко!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

«Шаг 4: Семейство WebShell — модификация .gl

Следующий объект, который Касперский вывел на экран — Backdoor.PHP.WebShell.gl. Он затаился в том же архивном контейнере, в файле

.

- Технический разбор: Модификация .gl — это ещё одна попытка хакеров «запутать» код скрипта (обфускация), чтобы его не нашли стандартные антивирусы. Но эвристика Касперского видит вредоносную структуру даже под маской обычного PHP-файла.

- Вердикт: «Не удается вылечить». Это подтверждает, что файл — чистый яд, созданный исключительно для взлома.

- Моё решение: Я снова нажимаю «Пропустить».

Для справки: Поскольку эти файлы находятся в моей «лабораторной» папке для изучения кода, я сознательно оставляю их в системе. Это позволяет мне анализировать методы маскировки, которые хакеры используют для обхода защиты современных серверов».

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

«Шаг 3: Сознательный пропуск — карантин для исследований.

На скриншоте видно, что Касперский снова обнаружил HEUR:Backdoor.PHP.WebShell.gen внутри архива в папке

. Путь к файлу:

.

- Почему антивирус «ругается»: Он видит активный бэкдор, который не подлежит лечению. Стандартная процедура — немедленное удаление архива.

- Моё решение исследователя: В этот раз я нажимаю «Пропустить».

- Зачем это нужно: Эта папка является моей изолированной «песочницей». Файлы здесь находятся в архивах и не могут сами запуститься или навредить системе. Я оставляю их для детального анализа структуры кода и того, как именно хакеры прячут свои скрипты в «матрёшках» из архивов.

Важно: Обычным пользователям повторять такое КАТЕГОРИЧЕСКИ НЕ РЕКОМЕНДУЮ. Если вы не знаете, как работать с вирусами в изоляции — только полное удаление!»

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

NEON

→

Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

1 месяц назад

«Шаг 2 в «Красной зоне»: Вскрываем WebShell (Черный ход на сервер)

Следующим на нашем операционном столе оказался файл

, затаившийся внутри глубоко вложенного архива. Касперский вынес вердикт: HEUR:Backdoor.PHP.WebShell.gen.

- Техническая суть: WebShell — это вредоносный скрипт, который после загрузки на сервер дает злоумышленнику полный контроль над вашим сайтом через обычный браузер. Хакер может удалять файлы, красть базу данных пользователей или менять контент на страницах.

- Скрытность: Обратите внимание на путь — вирус сидит внутри архива в архиве (->). Это «матрешка», созданная для того, чтобы простые сканеры не смогли его найти. Но эвристический анализ Касперского (префикс HEUR) распознал вредоносный код даже под такой защитой.

- Вердикт антивируса: «Не удается вылечить». Для PHP-скрипта это означает только одно: весь код файла является вредоносным. Восстановить там нечего.

Моё действие: Касперский предлагает радикальное решение — Удалить архив. Это самый верный способ, так как лечить отдельные файлы внутри зараженного контейнера небезопасно. Прощаемся с «черным ходом» навсегда».